Jos ostan tietokoneen, jossa on Windows 8 ja Secure Boot Voinko asentaa Linuxin?

Uusi UEFI Secure Boot -järjestelmä Windows 8: ssa on aiheuttanut enemmän kuin sen kohtuullisen osuuden sekaannuksessa, erityisesti kaksoiskäynnistimien keskuudessa. Lue, kun selvitämme väärinkäsitykset kahdesta käynnistämisestä Windows 8: lla ja Linuxilla.

Nykypäivän Kysymys- ja vastaus -istunto tulee meille suotuisasti SuperUserin - Stack Exchange -alueen, yhteisöpohjaisen Q & A-sivustojen ryhmittymän - kautta..

Kysymys

SuperUser-lukija Harsha K on utelias uudesta UEFI-järjestelmästä. Hän kirjoittaa:

Olen kuullut paljon siitä, miten Microsoft toteuttaa UEFI Secure Boot -käyttöjärjestelmää Windows 8: ssa. Ilmeisesti se estää "luvattomia" käynnistyslataimia käynnissä tietokoneessa estääkseen haittaohjelmia. Free Software Foundation on käynnistänyt kampanjan suojattua käynnistystä vastaan, ja monet ihmiset ovat sanoneet verkossa, että Microsoft on "tehokas tarttua" poistamaan ilmaisia käyttöjärjestelmiä ".

Jos saan esiasennetun tietokoneen, jossa on Windows 8 ja Secure Boot, voinko vielä asentaa Linuxin (tai jonkin muun käyttöjärjestelmän) myöhemmin? Tai onko tietokone, jolla on Secure Boot, koskaan työskennellyt vain Windows-järjestelmän kanssa?

Joten mikä on sopimus? Ovatko dual-booterit todella onnea?

Vastaus

SuperUserin avustaja Nathan Hinkle tarjoaa upean yleiskuvan siitä, mitä UEFI on ja ei:

Ensinnäkin yksinkertainen vastaus kysymykseesi:

- Jos sinulla on ARM-tabletti sitten Windows RT (kuten Surface RT tai Asus Vivo RT) et voi poistaa suojattua käynnistystä tai asentaa muita käyttöjärjestelmiä. Kuten monet muutkin ARM-tabletit, nämä laitteet ovat vain suorita käyttöjärjestelmä, johon ne tulevat.

- Jos sinulla on ei-ARM-tietokone Windows 8 -käyttöjärjestelmä (kuten Surface Pro tai jokin lukuisista ultrabookeista, pöytätietokoneista ja tableteista, joissa on x86-64-prosessori), sitten voit poistaa Secure Bootin kokonaan käytöstä, tai voit asentaa omia avaimia ja allekirjoittaa oman käynnistyslataimen. Joka tapauksessa, voit asentaa kolmannen osapuolen käyttöjärjestelmän, kuten Linux-distro tai FreeBSD tai DOS tai mikä tahansa.

Nyt, yksityiskohtaisesti siitä, miten tämä koko Secure Boot -asio todella toimii: On paljon väärää tietoa Secure Bootista, erityisesti Free Software Foundationilta ja vastaavilta ryhmiltä. Tämän vuoksi on vaikea löytää tietoa siitä, mitä Secure Boot todella tekee, joten yritän parhaiten selittää. Huomaa, että minulla ei ole henkilökohtaista kokemusta turvallisten käynnistysjärjestelmien kehittämisestä tai mitään sellaista; tämä on juuri sitä, mitä olen oppinut lukemasta verkossa.

Ensinnäkin, Suojattu käynnistys on ei jotain, jonka Microsoft teki. He ovat ensimmäisiä, jotka toteuttavat sen laajasti, mutta eivät keksineet sitä. Se on osa UEFI-spesifikaatiota, joka on pohjimmiltaan uudempi korvaus vanhalle BIOS: lle, jota olet todennäköisesti käyttänyt. UEFI on pohjimmiltaan ohjelmisto, joka puhuu käyttöjärjestelmän ja laitteiston välillä. UEFI-standardit luo UEFI-foorumi, jonka muodostavat tietotekniikan edustajat, kuten Microsoft, Apple, Intel, AMD ja muutama tietokonevalmistaja.

Toinen tärkein kohta, ottaa käyttöön suojattu käynnistys tietokoneessa ei tarkoittaa, että tietokone ei voi koskaan käynnistää mitään muuta käyttöjärjestelmää. Itse asiassa Microsoftin omassa Windows Hardware Certification -vaatimuksessa todetaan, että muille kuin ARM-järjestelmille sinun täytyy pystyä poistamaan suojattu käynnistys ja vaihtamaan avaimet (jotta muut käyttöjärjestelmät voidaan sallia). Lisää siitä myöhemmin.

Mitä Secure Boot tekee?

Pohjimmiltaan se estää haittaohjelmia hyökkäämästä tietokoneeseen käynnistysjärjestyksen kautta. Käynnistyslataimen kautta tuleva haittaohjelma voi olla hyvin vaikeaa havaita ja pysäyttää, koska se voi tunkeutua käyttöjärjestelmän matalan tason toimintoihin ja pitää sen näkymättömänä virustentorjuntaohjelmistoon. Kaikki se, mitä Secure Boot todella tekee, tarkistaa, että käynnistyslataus on luotettavasta lähteestä ja että sitä ei ole muokattu. Ajatelkaa sitä kuin pullojen ponnahdusikkunat, jotka sanovat “älä avaa, jos kansi on avattu tai sinetöity”.

Ylin suojaustasolla on alustan avain (PK). Jokaisessa järjestelmässä on vain yksi PK, ja OEM asentaa sen valmistuksen aikana. Tätä näppäintä käytetään suojaamaan KEK-tietokantaa. KEK-tietokannassa on avainvaihtoavaimet, joita käytetään muiden suojattujen käynnistystietokantojen muokkaamiseen. KEK: iä voi olla useita. Silloin on kolmas taso: valtuutettu tietokanta (db) ja kielletty tietokanta (dbx). Nämä sisältävät tietoja varmenteista, lisäsalausavaimista ja UEFI-laitteiden kuvista, jotka sallitaan tai estetään. Jotta käynnistyslatauslaite voidaan ajaa, se on allekirjoitettava salauksella avaimella on ja db ei ole DBX: ssä.

Kuva Windows 8: sta: Pre-OS-ympäristön suojaaminen UEFI: lla

Miten tämä toimii todellisessa Windows 8 -sertifioidussa järjestelmässä

OEM tuottaa oman PK: nsa, ja Microsoft tarjoaa KEK: n, jonka OEM: n on pakattava etukäteen KEK-tietokantaan. Microsoft allekirjoittaa sitten Windows 8 Bootloaderin ja käyttää KEK: tä tämän allekirjoituksen antamiseen valtuutettuun tietokantaan. Kun UEFI käynnistää tietokoneen, se tarkistaa PK: n, tarkistaa Microsoftin KEK: n ja tarkistaa sitten käynnistyslataimen. Jos kaikki näyttää hyvältä, käyttöjärjestelmä voi käynnistää.

Kuva Windows 8: sta: Pre-OS-ympäristön suojaaminen UEFI: llaMistä tulevat kolmannen osapuolen käyttöjärjestelmät, kuten Linux,?

Ensinnäkin, mikä tahansa Linux-distro voisi halutessaan luoda KEK: n ja pyytää OEM-valmistajia sisällyttämään sen KEK-tietokantaan oletusarvoisesti. Heillä olisi tällöin jokseenkin yhtä paljon hallintaa käynnistysprosessista kuin Microsoft. Tämän ongelmat, kuten Fedoran Matthew Garrett selitti, ovat, että a) jokaisen tietokoneen valmistajan olisi vaikea saada mukaan Fedoran avain, ja b) se olisi epäoikeudenmukaista muiden Linux-alueiden kanssa, koska niiden avainta ei sisällytetä , koska pienemmillä distroilla ei ole niin paljon OEM-kumppanuuksia.

Fedora on päättänyt käyttää Microsoftin allekirjoituspalveluita (ja muita piirejä). Tämä skenaario edellyttää, että Verisignille (Microsoftin käyttämä sertifikaattiviranomainen) maksetaan 99 dollaria, ja myöntää kehittäjille mahdollisuuden allekirjoittaa käynnistyslataimensa Microsoftin KEK: n avulla. Koska Microsoftin KEK on jo useimmissa tietokoneissa, tämä sallii niiden allekirjoittaa käynnistyslataimensa käyttämään Secure Boot -toimintoa ilman, että he tarvitsevat omaa KEK: ää. Se on enemmän yhteensopiva useampien tietokoneiden kanssa, ja se maksaa vähemmän yleistä kuin oman avaimen allekirjoitus- ja jakelujärjestelmän luominen. Lisätietoa siitä, miten tämä toimii (käyttäen GRUBia, allekirjoitettuja ytimen moduuleja ja muuta teknistä tietoa) edellä mainitussa blogipostissa, jonka suosittelen lukemaan, jos olet kiinnostunut tällaisesta asiasta.

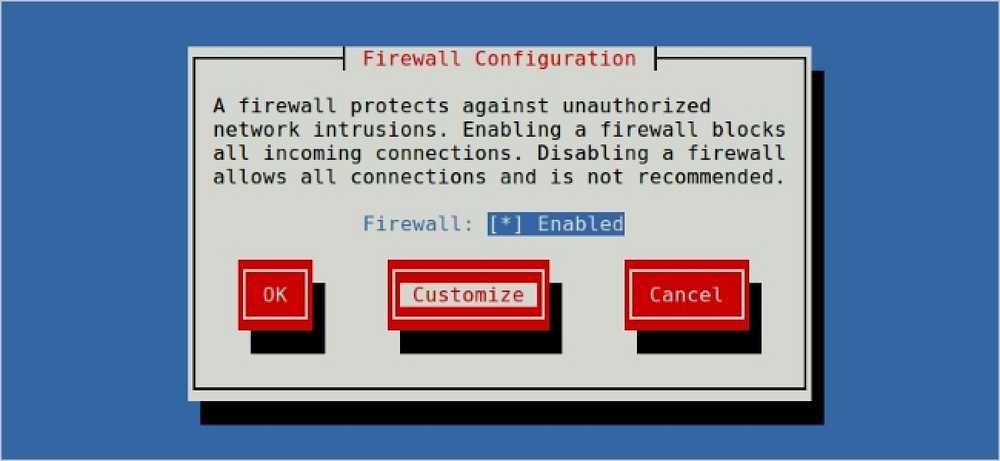

Oletetaan, että et halua käsitellä Microsoftin järjestelmän rekisteröintiä tai et halua maksaa 99 dollaria, tai vain harhauttaa suuria yrityksiä, jotka alkavat M: llä. Toinen vaihtoehto on käyttää edelleen suojattua käynnistystä ja suorittaa muu käyttöjärjestelmä kuin Windows. Microsoftin laitteiston sertifiointi vaatii että laitevalmistajat antavat käyttäjille mahdollisuuden syöttää järjestelmäänsä UEFI: n "mukautettuun" tilaan, jossa ne voivat manuaalisesti muokata Secure Boot -tietokantoja ja PK: ta. Järjestelmä voidaan laittaa UEFI-asetustilaan, jossa käyttäjä voi jopa määrittää oman PK: n ja allekirjoittaa käynnistyslataimet itse.

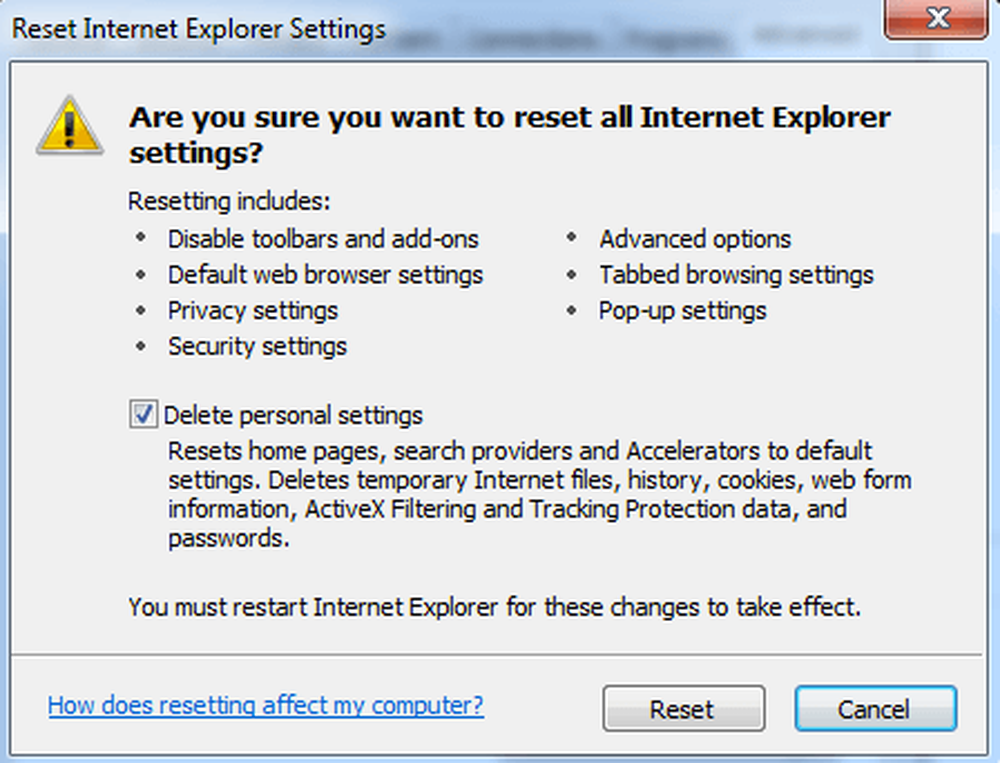

Lisäksi Microsoftin omat sertifiointivaatimukset velvoittavat OEM-valmistajia sisällyttämään menetelmän suojatun käynnistyksen poistamiseksi käytöstä muissa kuin ARM-järjestelmissä. Voit ottaa Secure Bootin pois käytöstä! Ainoat järjestelmät, joissa Secure Boot -toimintoa ei voi poistaa, ovat ARM-järjestelmiä, joissa on Windows RT -käyttöjärjestelmä ja jotka toimivat enemmän kuin iPad, jossa ei voi ladata mukautettuja käyttöjärjestelmiä. Vaikka haluan, että käyttöjärjestelmä voidaan vaihtaa ARM-laitteissa, on oikein sanoa, että Microsoft noudattaa alan standardeja tablettien suhteen täällä.

Niin turvallinen käynnistys ei ole luontaisesti pahaa?

Joten kuten toivottavasti näet, Secure Boot ei ole paha, eikä sitä ole rajoitettu käytettäväksi vain Windowsin kanssa. Syy siihen, että FSF ja muut ovat niin järkyttyneitä, johtuu siitä, että se lisää lisätoimenpiteitä kolmannen osapuolen käyttöjärjestelmän käyttämiseen. Linux-distrot eivät välttämättä halua maksaa Microsoftin avainta, mutta se on helpoin ja kustannustehokkain tapa saada Secure Boot Linuxille. Onneksi Secure Boot on helppo kytkeä pois päältä ja mahdollista lisätä eri avaimia, jolloin vältetään tarve käsitellä Microsoftia.

Kun otetaan huomioon yhä kehittyneempien haittaohjelmien määrä, Secure Boot näyttää kohtuulliselta ajatukselta. Se ei ole tarkoitus olla paha tontti, joka ottaisi maailman, ja se on paljon vähemmän pelottavaa kuin jotkut vapaat ohjelmistot, joita uskotte.

Lisätietoja:

- Microsoftin laitteistojen sertifiointivaatimukset

- Windows 8: n rakentaminen: Pre-OS-ympäristön suojaaminen UEFI: lla

- Microsoftin esitys Secure Boot -asennuksesta ja avainhallinnasta

- UEFI Secure Secure Boot -ohjelman toteuttaminen Fedorassa

- TechNetin turvallinen käynnistysnäkymä

- Wikipedian artikkeli UEFI: sta

TL; DR: Turvallinen käynnistys estää haittaohjelmia tarttamasta järjestelmääsi alhaisella, havaitsemattomalla tasolla käynnistyksen aikana. Kuka tahansa voi luoda tarvittavat avaimet, jotta se toimisi, mutta on vaikea vakuuttaa tietokoneen valmistajia jakamaan teidän avain kaikille, joten voit vaihtoehtoisesti maksaa Verisignin käyttämään Microsoftin avainta ladata käynnistyslataimet ja tehdä niistä työtä. Voit myös poistaa Secure Boot -toiminnon käytöstä minkä tahansa ei-ARM-tietokone.

Viimeinen ajatus, joka koskee FSF: n kampanjaa Secure bootia vastaan: Jotkut heidän huolensa (eli se tekee sen kovemmin asentaa ilmaisia käyttöjärjestelmiä) ovat voimassa pisteeseen. Sanomalla, että rajoitukset "estävät ketään käynnistämästä mitään, mutta Windows", on edellä esitetyistä syistä osoittautunut virheelliseksi. Kampanjointi UEFI / Secure Boot -tekniikkaa vastaan on lyhytnäköistä, väärää tietoa ja ei todennäköisesti ole tehokasta. On tärkeämpää varmistaa, että valmistajat noudattavat Microsoftin vaatimuksia, joiden mukaan käyttäjät voivat poistaa turvallisen käynnistyksen käytöstä tai vaihtaa avaimia, jos ne haluavat.

Onko jotain lisättävää selitykseen? Ääni pois kommenteista. Haluatko lukea lisää vastauksia muilta tech-savvy Stack Exchange -käyttäjiltä? Tutustu koko keskusteluketjuun täällä.