Asenna SSH reitittimellesi Secure Web Accessille missä tahansa

Internet-yhteyden muodostaminen Wi-Fi-yhteyspisteistä työssä tai muualla kuin kotona paljastaa tietosi tarpeettomiin riskeihin. Voit helposti määrittää reitittimesi tukemaan suojattua tunnelia ja suojata kaukoselaimesi liikennettä lukemalla nähdäksesi miten.

Mikä on ja miksi perustaa turvallinen tunneli?

Saatat olla utelias, miksi haluaisit jopa luoda turvallisen tunnelin laitteistostasi kotimaan reitittimeen ja millaisia hyötyjä sinulla olisi tällaisesta hankkeesta. Suunnittelemme pari erilaista skenaariota, joissa käytät Internetiä turvallisen tunnelointien edut.

Skenaario 1: Olet kahvilassa, joka käyttää kannettavaa tietokonettasi selaamaan Internetiä ilmaisen Wi-Fi-yhteyden kautta. Tiedot jättävät Wi-Fi-modeemin, kulkee ilman kautta salaamattomana kahvilan Wi-Fi-solmuun ja siirtyy sitten suurempaan internetiin. Tiedonsiirto tietokoneesta suurempaan internetiin on avoinna. Kuka tahansa, jolla on Wi-Fi-laite alueella, voi haistaa tietojasi. Se on niin tuskallisen helppoa, että motivoitunut 12-vuotias, jossa on kannettava tietokone ja kopio Firesheepistä, voi tarttua valtakirjaasi kaikenlaisiin asioihin. Se olisi ikään kuin olisit huoneessa, jossa on vain englanninkielisiä puhujia, puhumalla kiinalaista mandariinia puhuvaan puhelimeen. Tällä hetkellä joku, joka puhuu mandariinia kiinaa, tulee (Wi-Fi sniffer) pseudo-yksityisyytesi murtuu.

Skenaario 2: Olet kahvilassa, joka käyttää kannettavaa tietokonettasi selaamaan Internetiä uudelleen ilmaisen Wi-Fi-yhteyden kautta. Tällä kertaa olet perustanut salatun tunnelin kannettavan tietokoneen ja kodin reitittimen välille SSH: n avulla. Liikenne ohjataan tämän tunnelin kautta suoraan kannettavalta kodin reitittimelle, joka toimii välityspalvelimena. Tämä putkilinja on läpäisemätön Wi-Fi-sniffereille, jotka eivät näe mitään, vaan pelkkä salattujen tietojen virta. Riippumatta siitä, kuinka monipuolinen laitos, kuinka epävarma Wi-Fi-yhteys, tietosi pysyvät salatussa tunnelissa ja jättää sen vain sen jälkeen, kun se on saavuttanut kodin Internet-yhteyden ja poistunut suuremmasta internetistä.

Skenaariossa olet surffaamassa laajalti; skenaariossa 2 voit kirjautua pankkiin tai muihin yksityisiin verkkosivustoihin samalla luottamuksella kuin kotitietokoneestasi.

Vaikka käytimme esimerkissämme Wi-Fi-yhteyttä, voit käyttää SSH-tunnelia turvaamaan kovan linjan yhteyden, esimerkiksi käynnistämään selaimen etäverkostossa ja lyöntämään reiän palomuurin läpi surffaamaan niin vapaasti kuin olisit kotiliittymässäsi.

Kuulostaa hyvältä, eikö olekin? Se on uskomattoman helppo asentaa, joten nykyään ei ole aikaa, sillä SSH-tunnelin voi olla käynnissä tunnissa.

Mitä tarvitset

SSH-tunnelin voi asentaa monella tavalla suojataksesi Web-selauksen. Tässä opetusohjelmassa keskitymme SSH-tunnelin asentamiseen mahdollisimman helpolla tavalla, jolloin käyttäjälle, jolla on kotiradio- ja Windows-pohjainen kone, on mahdollisimman vähän hälytystä. Jotta voit seurata opetusohjelmaa, tarvitset seuraavat asiat:

- Reititin, jossa on Tomato tai DD-WRT-modifioitu laiteohjelmisto.

- SSH-asiakas, kuten PuTTY.

- SOCKS-yhteensopiva selain, kuten Firefox.

Oppaamme varten käytämme tomaattia, mutta ohjeet ovat melkein samanlaisia kuin DD-WRT: llä, joten jos käytät DD-WRT: tä, voit vapaasti seurata. Jos sinulla ei ole reitittimen muokattua laiteohjelmistoa, tutustu DD-WRT- ja Tomato-ohjelmiston asentamiseen ennen kuin jatkat.

Näppäinten luominen salatulle tunnelille

Vaikka saattaa tuntua oudolta hypätä oikealle avainten luomiseen, ennen kuin määritämme SSH-palvelimen jopa, jos meillä on avaimet valmiina, pystymme konfiguroimaan palvelimen yhdellä passilla.

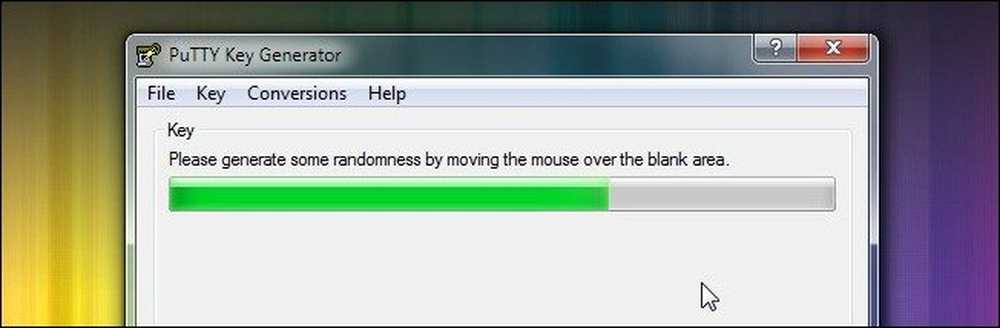

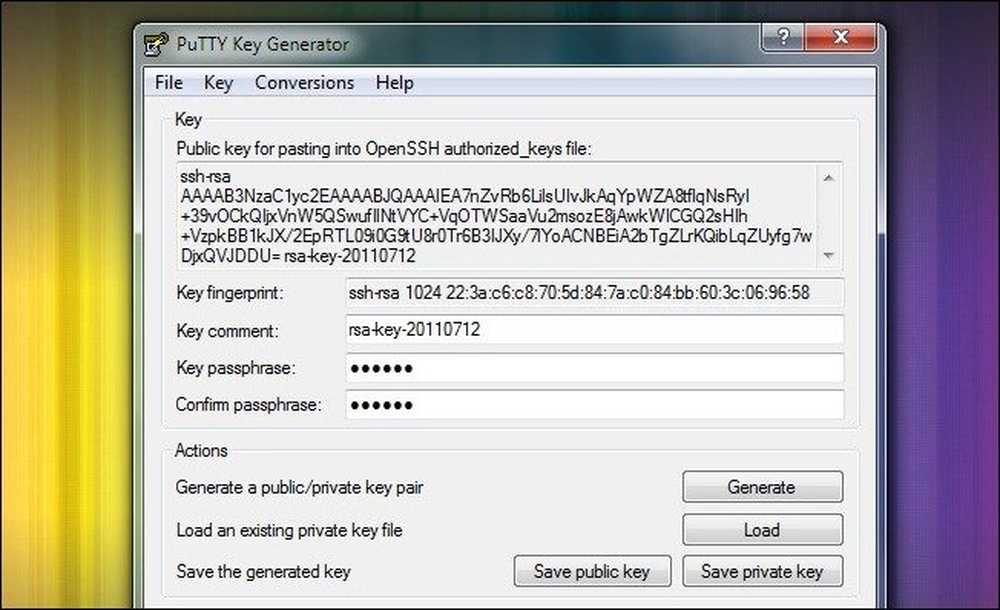

Lataa koko PuTTY-paketti ja poista se haluamaasi kansioon. Kansiossa on PUTTYGEN.EXE. Käynnistä sovellus ja napsauta Avain -> Luo avainpari. Näet ruudun, joka on aivan samanlainen kuin yllä kuvattu; liikuta hiirtäsi, jotta voit luoda satunnaisia tietoja avainlukuprosessille. Kun prosessi on päättynyt, PuTTY Key Generator -ikkunan pitäisi näyttää tältä; mene eteenpäin ja anna vahva salasana:

Kun olet kytkenyt salasanan, mene eteenpäin ja napsauta Tallenna yksityinen avain. Pysäytä syntynyt .PPK-tiedosto jonnekin turvalliseksi. Kopioi ja liitä ”Julkisen avaimen liittäminen…” -ruutuun sisältö väliaikaiseen TXT-asiakirjaan.

Jos aiot käyttää useita laitteita SSH-palvelimen (kuten kannettavan tietokoneen, netbookin ja älypuhelimen) avulla, sinun on luotava kullekin laitteelle avainparit. Mene eteenpäin ja luo salasana ja tallenna tarvittavat avainparit. Muista kopioida ja liittää jokainen uusi julkinen avain väliaikaiseen asiakirjaan.

Reitittimen määrittäminen SSH: lle

Sekä Tomatolla että DD-WRT: llä on sisäänrakennettu SSH-palvelin. Tämä on mahtavaa kahdesta syystä. Ensinnäkin se on ollut valtava kipu telnetille reitittimessäsi SSH-palvelimen asentamiseksi manuaalisesti ja sen määrittämiseksi. Toiseksi, koska käytät SSH-palvelinta reitittimessä (joka todennäköisesti kuluttaa vähemmän virtaa kuin lamppu), sinun ei tarvitse jättää päätietokonettasi vain kevyen SSH-palvelimen käyttöön.

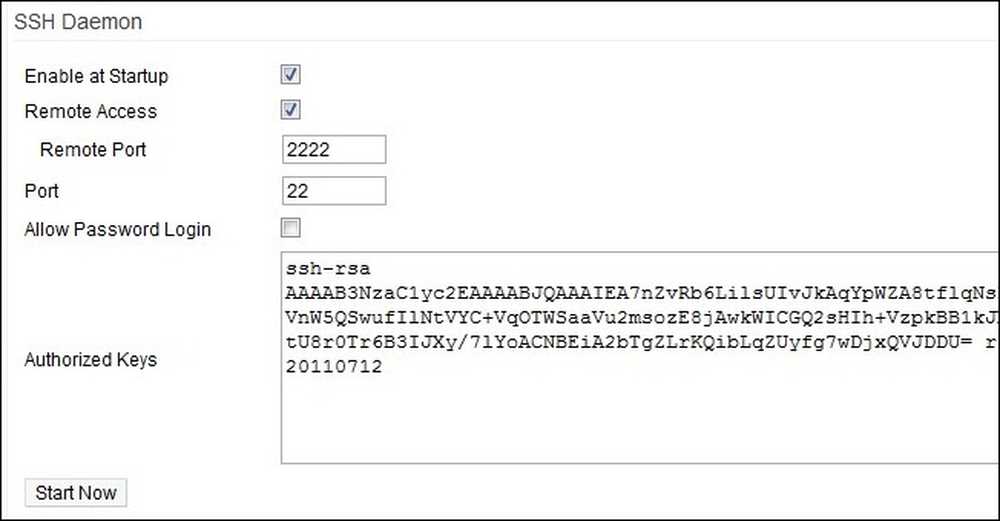

Avaa Web-selain paikallisverkkoon liitettyyn laitteeseen. Siirry reitittimesi Web-käyttöliittymään, kun reititin-a Linksys WRT54G, joka käyttää Tomatoa, on osoitteessa http://192.168.1.1. Kirjaudu web-käyttöliittymään ja navigoi kohteeseen Hallinto -> SSH-Daemon. Sinun täytyy tarkistaa molemmat Ota käyttöön käynnistyksen yhteydessä ja Etäyhteys. Voit vaihtaa etäporttia, jos haluat, mutta ainoa etu siihen on se, että se hämmentää hieman sitä, miksi portti on auki, jos joku portti skannaa sinut. Poista Valinnat Salasanan sisäänkirjautuminen. Emme käytä salasanan kirjautumista päästäksesi reitittimeen kaukaa, käytämme avainparia.

Liitä opetusohjelman viimeiseen osaan luomasi julkiset avaimet Valtuutetut avaimet laatikko. Jokaisen avaimen pitäisi olla oma merkintä, joka on erotettu rivinvaihdolla. Avaimen ensimmäinen osa ssh-rsa on erittäin tärkeä. Jos et käytä sitä jokaisen julkisen avaimen kanssa, ne näkyvät virheellisinä SSH-palvelimelle.

Klikkaus Aloita nyt ja siirry sitten rajapinnan alaosaan ja napsauta Tallentaa. Tässä vaiheessa SSH-palvelin on käynnissä.

Etätietokoneen määrittäminen käyttämään SSH-palvelinta

Täällä tapahtuu taika. Sinulla on avainpari, sinulla on palvelin ja se on käynnissä, mutta yksikään niistä ei ole mitään arvoa, ellei et pysty muodostamaan etäyhteyttä kentästä ja tunnelista reitittimeen. Aika lyödä luotettava verkkokirja, jossa on Windows 7 ja joka on asetettu toimimaan.

Ensin kopioi muuhun tietokoneeseen luomasi PuTTY-kansio (tai lataa ja poista se uudelleen). Täältä kaikki ohjeet ovat keskittyneet etätietokoneeseen. Jos käytit PuTTy Key Generatoria kotitietokoneessasi, varmista, että olet siirtynyt matkapuhelimeesi loput opetusohjelman. Ennen kuin päätät, sinun on myös varmistettava, että sinulla on luomasi .PPK-tiedoston kopio. Kun olet poistanut PuTTy: n ja .PPK: n kädessä, olemme valmiita jatkamaan.

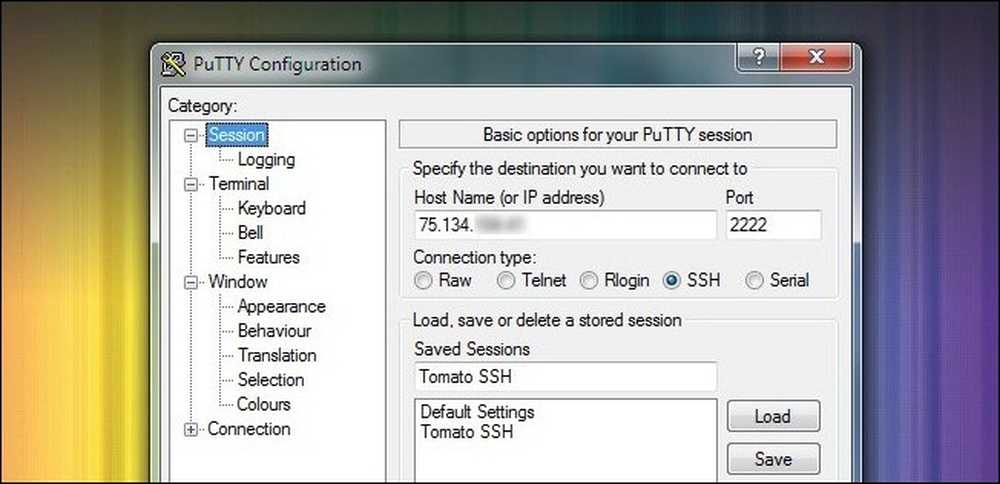

Käynnistä PuTTY. Ensimmäinen näyttö, josta näet, on istunto näyttö. Täällä sinun on annettava kodin Internet-yhteyden IP-osoite. Tämä ei ole reitittimen IP paikallisessa lähiverkossa. Tämä on modeemin / reitittimen IP, kuten ulkomaailma näkee. Löydät sen tarkastelemalla reitittimen verkkosivun päätilaa. Vaihda portti 2222: een (tai mitä sinä olet vaihtanut SSH-Daemon-kokoonpanoprosessissa). Varmista SSH tarkistetaan. Mene eteenpäin ja anna istunnolle nimi niin että voit Tallenna se tulevaa käyttöä varten. Me nimesimme Tomato SSH: n.

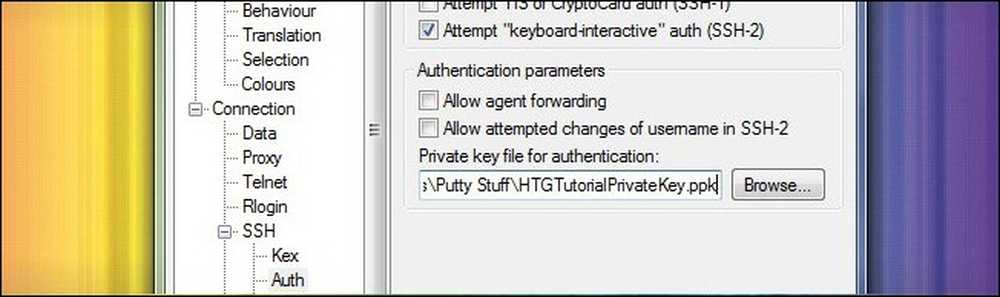

Siirry vasemmanpuoleisen ruudun kautta alas Yhteys -> Aut. Täällä sinun täytyy napsauttaa Selaa-painiketta ja valita .PPK-tiedosto, jonka olet tallentanut ja joka on siirretty etäkoneellesi.

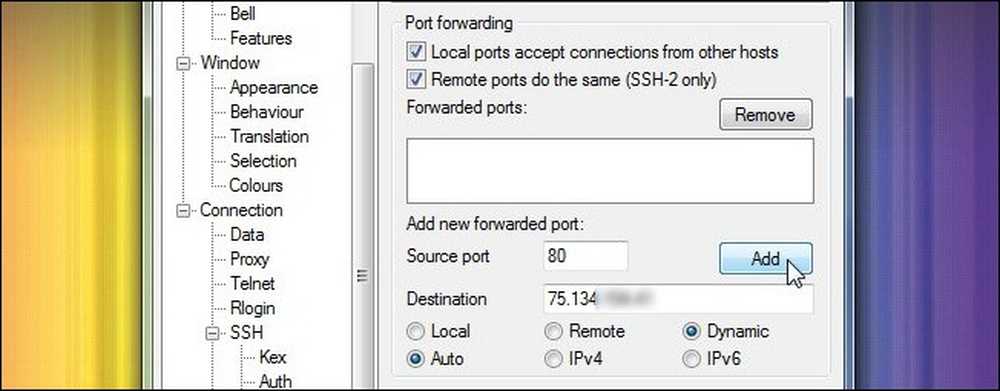

Kun olet SSH-alivalikossa, jatka alaspäin SSH -> Tunnelit. Täällä me määrittelemme PuTTY: n toimimaan mobiililaitteesi välityspalvelimena. Tarkista molemmat laatikot kohdassa Portin uudelleenohjaus. Alla Lisää uusi lähetetty portti osiossa, anna 80: lle Lähdeportti ja reitittimen IP-osoite määränpää. Tarkistaa Auto ja Dynaaminen valitse sitten Lisätä.

Tarkista, että merkintä on ilmestynyt Lähetetyt portit laatikko. Navigoi takaisin istunnot ja napsauta Tallentaa tallenna kaikki määritystyösi uudelleen. Napsauta nyt Avata. PuTTY käynnistää pääteikkunan. Tässä vaiheessa saatat saada varoituksen, joka osoittaa, että palvelimen isäntänäppäin ei ole rekisterissä. Mene eteenpäin ja vahvista, että luotat isäntään. Jos olet huolissasi siitä, voit verrata sormenjälkijonoa, joka antaa sinulle varoitusviestissä sormenjäljen avaimesta, jonka olet luonut lataamalla se PuTTY Key Generatoriin. Kun olet avannut PuTTY: n ja napsauttanut varoitusta, sinun pitäisi nähdä tällainen näyttö:

Terminaalissa sinun tarvitsee vain tehdä kaksi asiaa. Kirjautumiskehotteessa juuri. Salasanan kehotteessa anna RSA-avaimenperäsi salasana-tämä on salasana, jonka olet luonut muutama minuutti sitten, kun olet luonut avaimesi eikä reitittimen salasanasi. Reitittimen kuori latautuu ja olet valmis komentokehotteessa. Olet muodostanut turvallisen yhteyden PuTTY: n ja kodin reitittimen välille. Nyt meidän on opetettava sovelluksesi PuTTY: n käyttöön.

Huomautus: Jos haluat yksinkertaistaa prosessia turvallisuutesi hinnan laskun hinnalla, voit luoda avaimen ilman salasanaa ja asettaa PuTTY: n kirjautumaan root-tiliin automaattisesti (voit vaihtaa tämän asetuksen kohdassa Yhdistä -> Tiedot -> Automaattinen sisäänkirjautuminen ). Tämä vähentää PuTTY-yhteysprosessia yksinkertaisesti avaamalla sovelluksen, lataamalla profiilin ja napsauttamalla Avaa.

Selaimen määrittäminen liittymään PuTTY: hen

Tässä vaiheessa opetusohjelmassa palvelimesi on käynnissä, tietokone on liitetty siihen ja vain yksi askel pysyy. Sinun täytyy kertoa tärkeille sovelluksille käyttääksesi PuTTYä välityspalvelimena. Kaikki sovellukset, jotka tukevat SOCKS-protokollaa, voidaan liittää PuTTY-järjestelmään, kuten Firefoxiin, mIRC: hen, Thunderbirdiin ja uTorrentiin, muutamia, jos et ole varma, onko sovellus tukeutunut SOCKSin kaivamiseen vaihtoehtovalikoissa tai tutustu asiakirjoihin. Tämä on kriittinen elementti, jota ei pidä unohtaa: kaikki liikennettäsi ei ole oletettu PuTTY-välityspalvelimen kautta; se on pakko liitettävä SOCKS-palvelimeen. Voit esimerkiksi käyttää web-selainta, jossa käynnistit SOCKSin ja web-selaimen, jossa et molemmat ole samassa koneessa, ja joka salaisi liikenteen ja ei olisi.

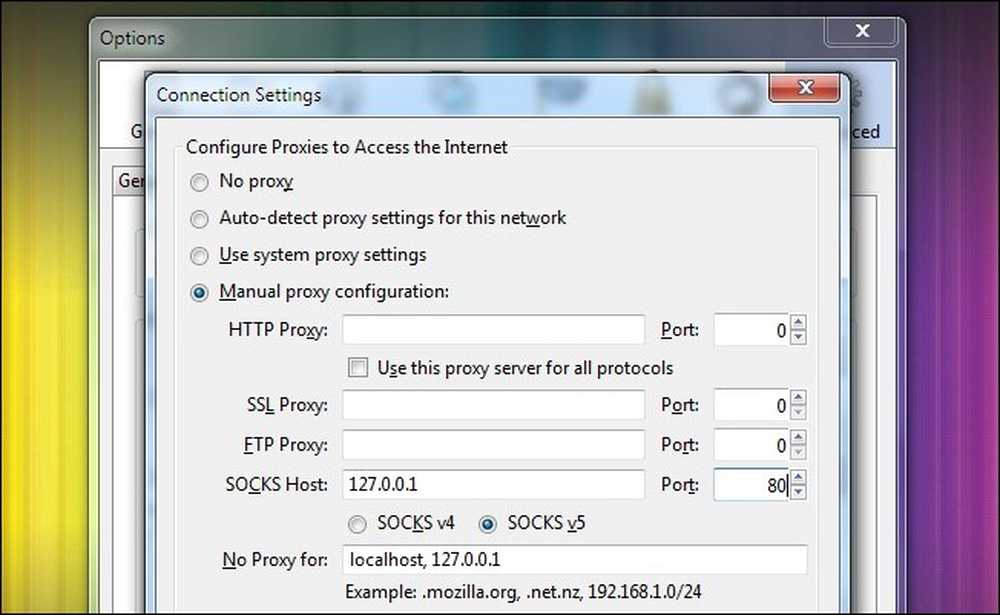

Tavoitteenamme haluamme turvata selaimesi, Firefox Portable, joka on tarpeeksi yksinkertainen. Firefoxin määritysprosessi tarkoittaa käytännöllisesti katsoen mitä tahansa sovellusta, johon sinun täytyy liittää SOCKS-tiedot. Käynnistä Firefox ja siirry kohtaan Valinnat -> Lisäasetukset -> Asetukset. Sisältä Yhteysasetukset valikosta Manuaalinen välityspalvelimen kokoonpano ja SOCKS-isäntäpistokkeen alla 127.0.0.1-olet yhteydessä paikalliseen tietokoneeseen käynnissä olevaan PuTTY-sovellukseen, joten sinun täytyy laittaa paikallinen isäntä-IP-osoite, ei reitittimen IP-osoite, kuten olet asettanut jokaisessa korttipaikassa tähän mennessä. Aseta portti 80, ja napsauta kunnossa.

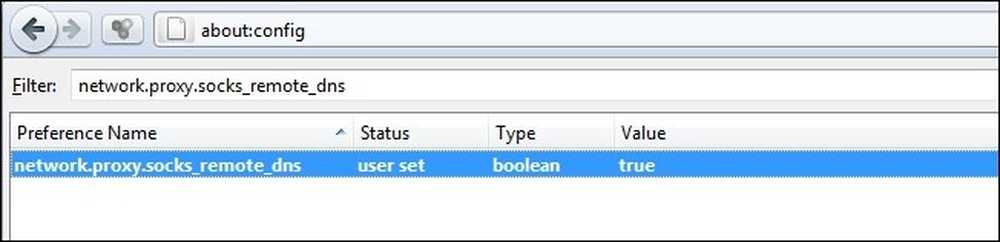

Meillä on yksi pieni pieni nipistys, ennen kuin me kaikki asetamme. Firefox ei oletusarvoisesti reititä DNS-pyyntöjä välityspalvelimen kautta. Tämä tarkoittaa, että liikenne on aina salattu, mutta joku, joka yhdistää yhteyden, näkisi kaikki pyyntösi. He tietävät, että olit Facebookissa tai Gmail.comissa, mutta he eivät voineet nähdä mitään muuta. Jos haluat reitittää DNS-pyyntösi SOCKSin kautta, sinun on otettava se käyttöön.

Tyyppi about: config osoiterivillä, napsauta "Olen varovainen, lupaan!", jos saat varoituksen siitä, miten voit selata selaimesi. tahna network.proxy.socks_remote_dns osaksi Suodattaa: ruutuun ja napsauta hiiren kakkospainikkeella verkko.proxy.socks_remote_dns ja Indonesialainen sitä Totta. Tästä lähtien sekä selaus että DNS-pyynnöt lähetetään SOCKS-tunnelin kautta.

Vaikka määritämme selaimen SSH-all-the-time -tilaan, voit ehkä vaihtaa asetuksiasi helposti. Firefoxilla on kätevä laajennus, FoxyProxy, joka tekee siitä erittäin helppoa vaihtaa välityspalvelimia päälle ja pois päältä. Se tukee tonnia kokoonpanovaihtoehtoja, kuten välityspalvelinten vaihtamisen käytössä olevan verkkotunnuksen, vierailevien sivustojen jne. Perusteella. Jos haluat, että välityspalvelun palvelu on helppo ja automaattisesti pois käytöstä sen mukaan, oletko esimerkiksi FoxyProxy on katannut. Chrome-käyttäjät haluavat tarkistaa Proxy Switchyn! vastaavia toimintoja.

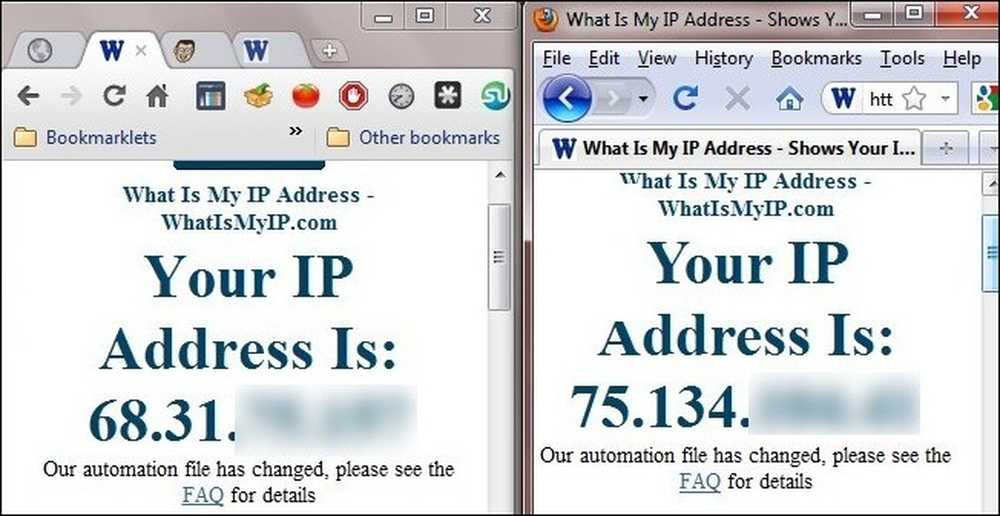

Katsotaanpa, toimiiko kaikki toimimalla suunnitellusti? Voit testata asioita ulos avaamalla kaksi selainta: Chrome (nähtynä vasemmalla), ilman tunnelia ja Firefoxia (nähnyt oikealla) juuri konfiguroitu käyttämään tunnelia.

Vasemmalla näemme Wi-Fi-solmun IP-osoitteen, johon olemme yhteydessä ja oikealla puolella SSH-tunnelimme, näemme kaukaisen reitittimen IP-osoitteen. Kaikki Firefox-liikenne reititetään SSH-palvelimen kautta. Menestys!

Onko kärki tai temppu kaukoliikenteen turvaamiseksi? Käytä SOCKS-palvelinta / SSH: tä tietyllä sovelluksella ja rakastakaa sitä? Tarvitsetko apua hahmottelemalla, miten voit salata liikenteen? Kuulemme siitä kommenteissa.