SafetyNet Explained Miksi Android Pay ja muut sovellukset eivät toimi juurtuneissa laitteissa

Android-laitteen juuttuminen antaa sinulle mahdollisuuden käyttää laajempaa valikoimaa sovelluksia ja syvemmän pääsyn Android-järjestelmään. Mutta jotkin sovellukset, kuten Googlen Android Pay-maksut, eivät toimi lainkaan juurtuneessa laitteessa.

Google käyttää jotain nimitystä SafetyNet tunnistaakseen, onko laite juurtunut vai ei, ja estää näiden ominaisuuksien käytön. Google ei ole ainoa, jompikumpi kolmannen osapuolen sovelluksia ei myöskään toimi juurtuneissa Android-laitteissa, vaikka ne voivat tarkistaa juurensa esiintymisen muilla tavoilla.

SafetyNet: Miten Google tietää, että olet juurtunut Android-puhelimeen

Android-laitteet tarjoavat "SafetyNet API: n", joka on osa Google Play Services -kerrosta, joka on asennettu Googlen hyväksymiin Android-laitteisiin. Tämä sovellusliittymä "tarjoaa pääsyn Googlen palveluihin, joiden avulla voit arvioida Android-laitteen terveyttä ja turvallisuutta", Googlen mukaan. Jos olet Android-kehittäjä, voit soittaa sovellukseen, jos haluat tarkistaa, onko käynnissä olevaa laitetta muutettu.

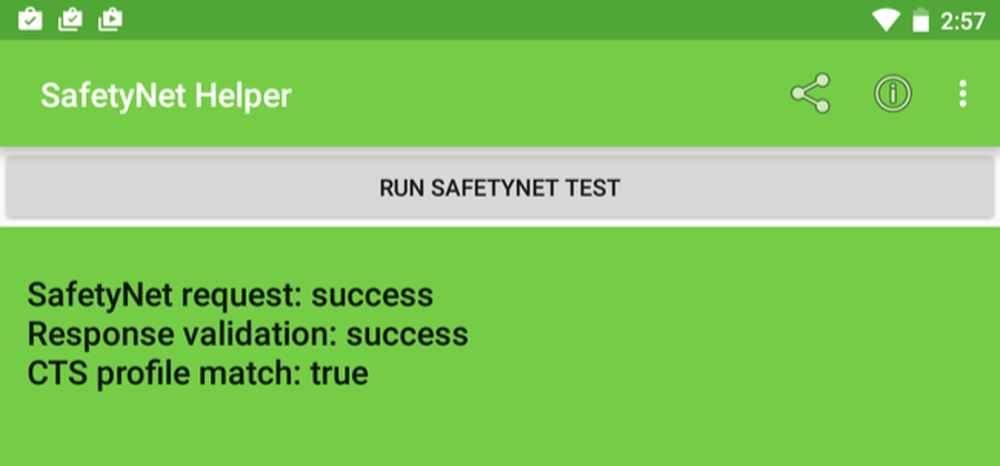

Tämä SafetyNet-sovellusliittymä on suunniteltu tarkistamaan, onko laitetta muokattu, onko käyttäjä juurtunut, käyttää muokattua ROM-levyä tai onko se saanut tartunnan matalan tason haittaohjelmiin..

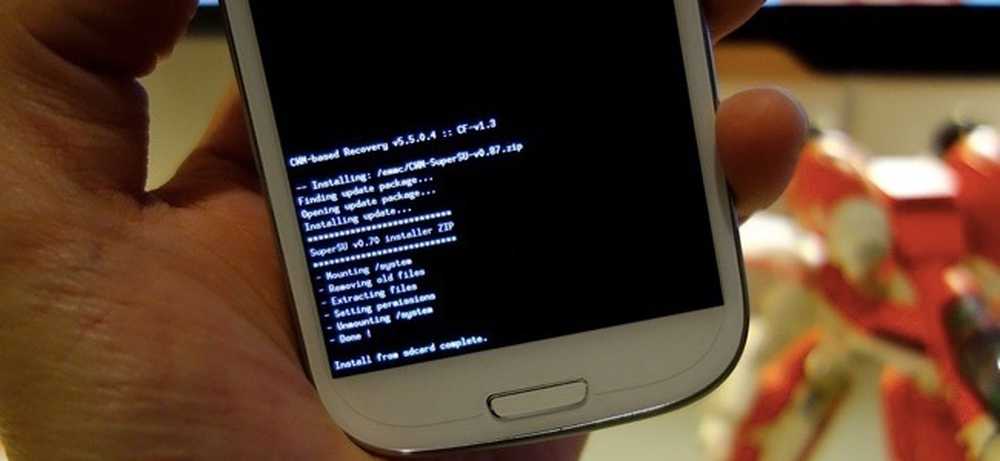

Laitteiden, jotka lähettävät Googlen Play-myymälän ja muiden asennettujen sovellusten, on läpäistävä Googlen Android-yhteensopivuuskokeen paketti. Laitteen juuttuminen tai mukautetun ROMin asentaminen estää laitteen olevan CTS-yhteensopiva. Näin SafetyNet API voi kertoa, oletko juurtunut - se vain tarkistaa CTS-yhteensopivuuden. Vastaavasti, jos saat Android-laitteen, joka ei koskaan tullut Googlen sovellusten kaltaiselle yhdelle 20 dollarin tabletista, joka toimitettiin suoraan Kiinasta tehtaalla, sitä ei pidetä "CTS-yhteensopivana" ollenkaan, vaikka et olisi juurtunut siihen.

Saadaksesi nämä tiedot Google Play Services lataa ohjelman, jonka nimi on "snet", ja suorittaa sen taustalla laitteessa. Ohjelma kerää tietoja laitteestasi ja lähettää sen säännöllisesti Googlelle. Google käyttää näitä tietoja moniin eri tarkoituksiin saamasta laajempaa Android-ekosysteemiä koskevaa kuvaa sen määrittämiseksi, onko laitteen ohjelmistoa muutettu. Google ei selitä, mitä verkko etsii, mutta todennäköisesti verkko tarkistaa, onko järjestelmän osio muutettu tehtaalta.

Voit tarkistaa laitteen SafetyNet-tilan lataamalla sovelluksen, kuten SafetyNet Helper -näytteen tai SafetyNet-leikkikentän. Sovellus pyytää Googlen SafetyNet-palvelua laitteen tilasta ja ilmoittamaan vastauksen, jonka se saa Googlen palvelimelta.

Saat lisätietoja teknisistä yksityiskohdista tämän Cigitalin teknisen strategin John Kozyrakisin kirjoittamasta blogitekstistä. Hän kaivoi SafetyNetiin ja kertoo enemmän siitä, miten se toimii.

Se on jopa App

SafetyNet on valinnainen sovelluskehittäjille, ja sovelluskehittäjät voivat halutessaan käyttää sitä. SafetyNet estää vain sovelluksen toimimisen, jos sovelluksen kehittäjä ei halua toimivan juurtuneissa laitteissa.

Useimmat sovellukset eivät tarkista SafetyNet API: ta. Jopa sovellus, joka tarkistaa SafetyNet API: n kaltaiset yllä olevat testisovellukset, ei lakkaa toimimasta, jos he saavat huonon vastauksen. Sovelluksen kehittäjän on tarkistettava SafetyNet-sovellusliittymä ja tehtävä sovellus kieltäytymään toimimasta, jos se tietää, että laitteen ohjelmisto on muutettu. Googlen oma Android Pay -sovellus on hyvä esimerkki tästä toiminnassa.

Android Pay ei toimi juurtuneissa laitteissa

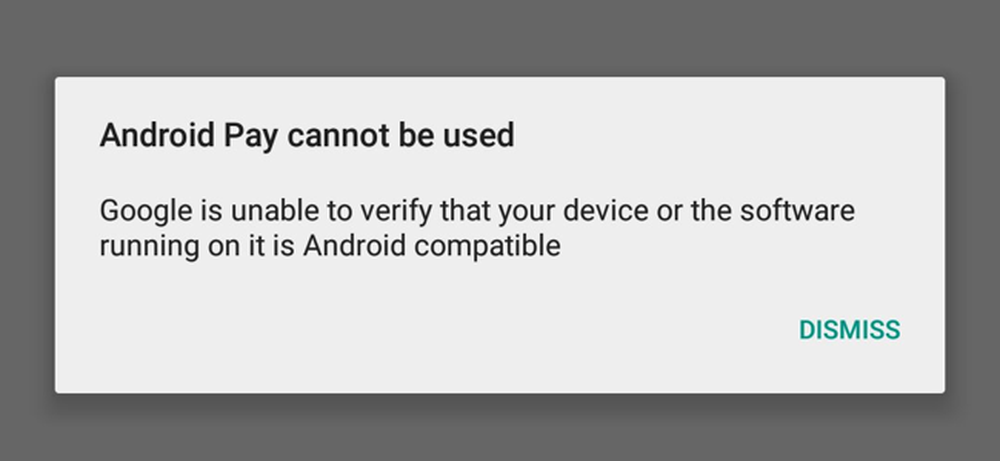

Googlen Android Pay mobiilimaksujärjestelmä ei toimi lainkaan juurtuneissa Android-laitteissa. Yritä käynnistää se, ja näet vain viestin, jossa sanotaan: "Android Pay ei voi käyttää. Google ei pysty varmistamaan, että laite tai sen käynnissä oleva ohjelmisto on Android-yhteensopiva. "

Kyse ei ole pelkästään juurtumisesta, vaan mukautetun ROM-tietokannan juoksemisesta saatat myös olla vastuussa tästä vaatimuksesta. SafetyNet-sovellusliittymä väittää, että se ei ole Android-yhteensopiva, jos käytät mukautettua ROM-laitetta, johon laite ei tullut.

Muista, että tämä ei vain tunnista juurtumista. Jos laite on tartunnan saanut jonkin järjestelmän tason haittaohjelman, joka pystyy vakoilemaan Android Pay ja muita sovelluksia, SafetyNet API estää myös Android Payin toimimisen, mikä on hyvä asia.

Laitteen juuttuminen rikkoo Androidin normaalia suojausmallia. Android Pay suojaa tavallisesti maksutietojasi Androidin hiekkalaatikkotoiminnoilla, mutta sovellukset voivat rikkoutua juurtuneen laitteen hiekkalaatikosta. Googlella ei ole mitään keinoa tietää, kuinka turvallinen Android Pay olisi tietyssä laitteessa, jos se on juurtunut tai käynnissä tuntematon mukautettu ROM, joten ne estävät sen. Android Payin insinööri selitti ongelman XDA-kehittäjien foorumilla, jos olet kiinnostunut lukemaan lisää.

Muita tapoja Sovellukset voivat havaita juuret

SafetyNet on vain yksi tapa, jolla sovellus voi tarkistaa, onko se käynnissä juurtuneessa laitteessa. Esimerkiksi Samsung-laitteisiin kuuluu KNOX-niminen turvajärjestelmä. Jos juuret laitteen, KNOX-suojaus laukeaa. Samsung Pay, Samsungin oma mobiilimaksujärjestelmä, kieltäytyy toimimasta juurtuneissa laitteissa. Samsung käyttää KNOXia tähän, mutta se voisi yhtä hyvin käyttää SafetyNet-järjestelmää.

Samoin paljon kolmannen osapuolen sovelluksia estää sinua käyttämästä niitä, eikä kaikki niistä käyttävät SafetyNet-ohjelmaa. Ne voivat vain tarkistaa, onko laitteessa tunnettuja juurihakemistoja ja -prosesseja.

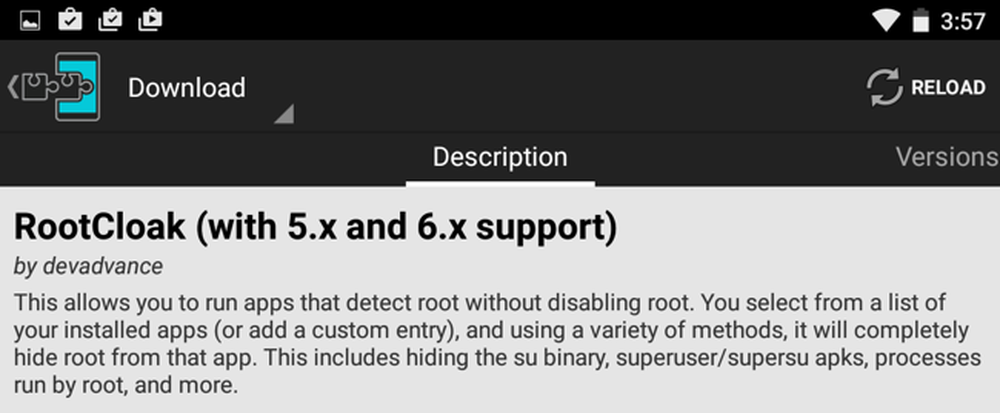

On vaikea löytää ajantasaista luetteloa sovelluksista, jotka eivät toimi, kun laite on juurtunut. RootCloak tarjoaa kuitenkin useita luetteloita. Nämä luettelot voivat olla vanhentuneita, mutta ne ovat parhaita. Monet niistä ovat pankki- ja muita mobiililompakko-ohjelmia, jotka estävät pääsyn juurtuneisiin puhelimiin yrittäessään suojata pankkitietojasi muiden sovellusten ottamana. Videoiden suoratoistopalvelujen sovellukset voivat myös kieltäytyä toimimasta juurtuneessa laitteessa eräänlaisena DRM-toimenpiteenä, joka yrittää estää sinua tallentamasta suojattua videovirtaa.

Joitakin sovelluksia voidaan huijata

Google pelaa kissan ja hiiren peliä SafetyNetillä ja päivittää sitä jatkuvasti yrittäessään pysyä ennen kuin ihmiset liikkuvat. Esimerkiksi Android-kehittäjä Chainfire on luonut uuden menetelmän Android-laitteiden juurtamiseksi muuttamatta järjestelmän osiota, joka tunnetaan nimellä "systemless root". SafetyNet ei alun perin havainnut tällaisia laitteita vääristyneinä, ja Android Pay -työkalu, mutta SafetyNet päivitettiin lopulta tunnistamaan tämä uusi juurimenetelmä. Tämä tarkoittaa, että Android Pay ei enää toimi yhdessä järjestelmällisen juuren kanssa.

Riippuen siitä, miten sovellus tarkistaa pääkäyttäjän käyttöoikeuden, voit ehkä voittaa sen. Esimerkiksi on olemassa menetelmiä joidenkin Samsung-laitteiden juurittamiseksi ilman, että KNOX-suojaus laukeaa, mikä mahdollistaisi Samsung Paysin käytön.

Jos sovellukset tarkistavat juuri root-sovelluksia järjestelmässäsi, on olemassa Xposed Framework -moduuli nimeltä RootCloak, jonka mukaan voit huijata heidät toimimaan joka tapauksessa. Tämä toimii sellaisten sovellusten kanssa, kuten DirecTV GenieGo, Best Buy CinemaNow ja Flixsterin elokuvat, jotka eivät yleensä toimi juurtuneissa laitteissa. Jos näitä sovelluksia kuitenkin päivitettiin käyttämään Googlen SafetyNet-tietokonetta, ne eivät olisi niin helposti huijattavissa tällä tavalla.

Useimmat sovellukset toimivat normaalisti, kun olet juurtunut laitteeseen. Mobiilimaksujen sovellukset ovat suuri poikkeus, samoin kuin muut pankki- ja rahoitussovellukset. Maksetut videon suoratoistopalvelut yrittävät joskus estää sinua katsomasta videoita.

Jos tarvittava sovellus ei toimi juurtuneessa laitteessasi, voit aina irrottaa laitteen käyttämään sitä. Sovelluksen pitäisi toimia sen jälkeen, kun olet palauttanut laitteen turvalliseen, tehtaan tilaan.

Kuvaluotto: Danny Choo Flickrissä