Mitä eroa on virus, troijalainen, mato ja Rootkit?

Melko paljon jokainen on kuullut termeistä vakoiluohjelmat, haittaohjelmat, virukset, troijalainen hevonen, tietokoneen mato, rootkit jne., Mutta tiedätkö todellakin eroa niiden välillä? Yritin selittää eroa jollekulle ja sain hieman sekaisin. Niin monia uhkia on olemassa, joten on vaikea seurata kaikkia ehtoja.

Tässä artikkelissa käyn läpi joitakin niistä tärkeimmistä, joita kuulemme koko ajan, ja kerron eroista. Ennen kuin aloitamme, saamme kuitenkin kaksi muuta ehtoa: vakoiluohjelmat ja haittaohjelmat. Mitä eroa on vakoiluohjelmilla ja haittaohjelmilla?

Vakoiluohjelmat tarkoittivat alkuperäisessä merkityksessään periaatteessa ohjelmaa, joka asennettiin järjestelmään joko ilman lupaa tai salamyhkäisesti legit-ohjelmalla, joka keräsi henkilökohtaisia tietojasi ja lähetti sen sitten etäkoneelle. Vakoiluohjelmat menivät kuitenkin pidemmälle kuin vain tietokoneiden seuranta, ja termi haittaohjelma alkoi käyttää toisiaan.

Haittaohjelmat ovat pohjimmiltaan kaikenlaisia haittaohjelmia, jotka on tarkoitettu vahingoittamaan tietokonetta, keräämään tietoja, pääsemään herkkiin tietoihin jne. Haittaohjelmat sisältävät viruksia, troijalaisia, juuripaketteja, matoja, keyloggereja, vakoiluohjelmia, mainosohjelmia ja melko paljon muuta. voi ajatella. Puhutaan nyt erosta viruksen, troijan, maton ja rootkitin välillä.

virukset

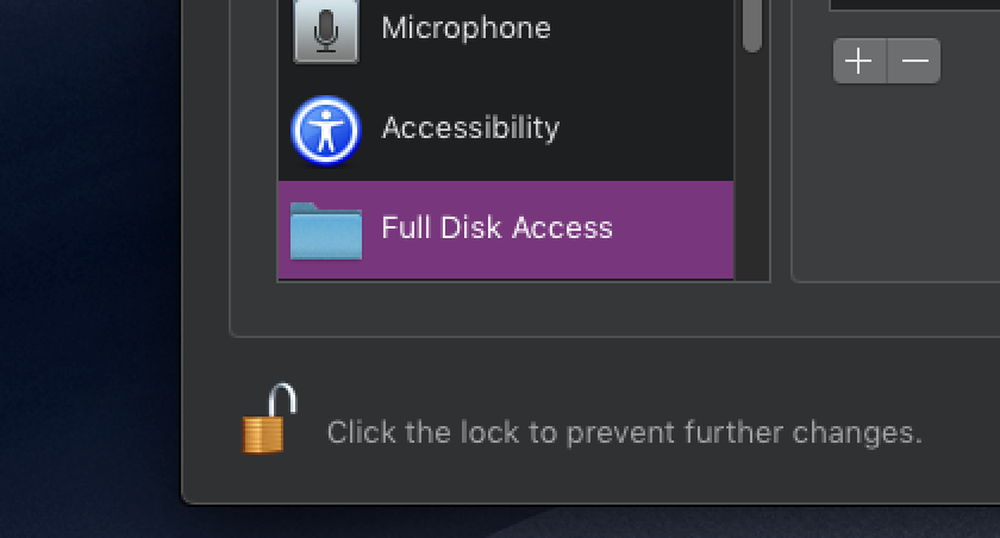

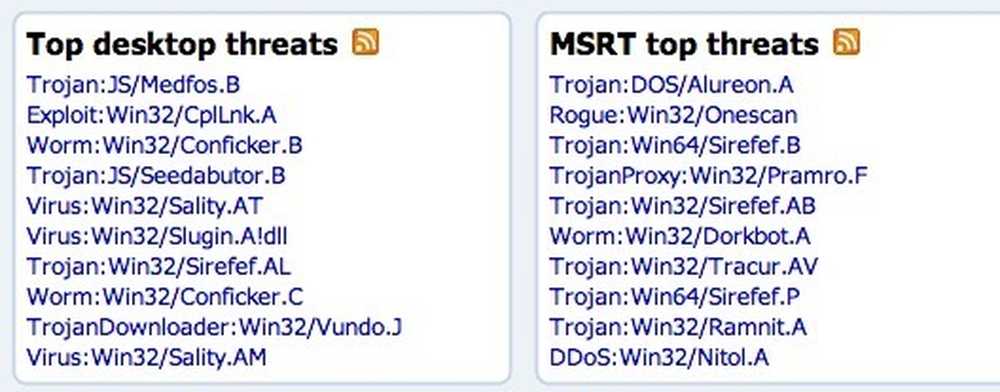

Vaikka virukset näyttävät olevan suurin osa haittaohjelmista, se ei todellakaan ole. Yleisimmät haittaohjelmat ovat troijalaisia ja matoja. Tämä lausunto perustuu Microsoftin julkaisemien haittaohjelmien uhkien luetteloon:

http://www.microsoft.com/security/portal/threat/views.aspx

Joten mikä on virus? Se on pohjimmiltaan ohjelma, joka voi levittää itseään (replikoitua) tietokoneesta toiseen. Sama pätee myös matolle, mutta ero on, että viruksen on yleensä pistettävä itse suoritettavaan tiedostoon, jotta se voi toimia. Kun tartunnan saaja on suoritettava, se voi levitä muihin suoritettaviin tiedostoihin. Jotta virus levisi, se vaatii yleensä jonkinlaista käyttäjän toimia.

Jos olet koskaan ladannut liitetiedoston sähköpostistasi ja se päätyi tarttumaan järjestelmään, sitä pidettäisiin virukseksi, koska se edellyttää käyttäjää avaamaan tiedoston. On monia tapoja, joilla virukset levittävät itsensä suoritettaviin tiedostoihin.

Yksi virustyyppi, jota kutsutaan ontelovirukseksi, voi liittyä itse suoritettavan tiedoston käyttämiin osiin, mikä ei vahingoita tiedostoa eikä lisää tiedoston kokoa..

Yleisin virustyyppi on nykyisin Macro-virus. Nämä ovat valitettavasti viruksia, jotka pistävät Microsoftin tuotteita, kuten Word, Excel, Powerpoint, Outlook jne. Koska Office on niin suosittu ja se on myös Macissa, se on tietysti älykkäin tapa levittää virusta, jos etsit sitä..

Troijan hevonen

Troijan hevonen on haittaohjelma, joka ei yritä kopioida itseään, vaan asentaa sen käyttäjäjärjestelmään teeskentelemällä, että se on oikeutettu ohjelmisto. Nimi on ilmeisesti peräisin kreikkalaisesta mytologiasta, koska ohjelmisto ilmaisee itsensä vaarattomaksi ja täten antaa käyttäjälle mahdollisuuden asentaa se tietokoneeseen.

Kun troijalainen hevonen asennetaan käyttäjän tietokoneeseen, se ei yritä pistää itsensä virukseen, vaan sallii hakkerin hallita tietokonetta etänä. Trojan hevosen tartunnan saaneen tietokoneen yksi yleisimmistä käyttötarkoituksista on se, että se on osa botnet-verkkoa.

Botnet on pohjimmiltaan joukko Internetin kautta kytkettyjä koneita, joita voidaan sitten käyttää roskapostin lähettämiseen tai tiettyjen tehtävien suorittamiseen, kuten palvelunestohyökkäykset, jotka ottavat sivustot alas.

Kun olin yliopistossa vuonna 1998, yksi hullu suosittu troijalainen hevonen oli Netbus. Asuntoloissamme käytimme sen asentamista toistensa tietokoneisiin ja pelaamaan kaikenlaisia kepposia toisiinsa. Valitettavasti useimmat troijalaiset hevoset törmäävät tietokoneisiin, varastavat taloudellisia tietoja, kirjaavat näppäimistön painalluksia, katsovat näyttöäsi käyttöoikeuksillasi ja paljon muuta hirveää tavaraa.

Tietokone Worm

Tietokone mato on aivan kuin virus, paitsi että se voi itse replikoitua. Sen lisäksi, että se voi kopioida sen omaa tarvitsematta isäntätiedostoa pistää itsensä, se tavallisesti käyttää myös verkkoa levittämään itseään. Tämä tarkoittaa, että mato voi tehdä vakavia vahinkoja koko verkolle, kun taas virus yleensä kohdistuu tartunnan saaneen tietokoneen tiedostoihin.

Kaikki matot tulevat hyötykuorman mukana tai ilman. Ilman hyötykuormaa mato vain replikoi itsensä verkon yli ja hidastaa verkkoa lopulta maton aiheuttaman liikenteen kasvun vuoksi..

Matto, jolla on hyötykuorma, replikoituu ja yrittää suorittaa jonkin muun tehtävän, kuten tiedostojen poistamisen, sähköpostiviestien lähettämisen tai takaoven asentamisen. Takaportti on vain tapa kiertää todennus ja saada etäkäyttö tietokoneeseen.

Worms levisi pääasiassa käyttöjärjestelmän turvallisuusongelmien vuoksi. Siksi on tärkeää asentaa käyttöjärjestelmän uusimmat tietoturvapäivitykset.

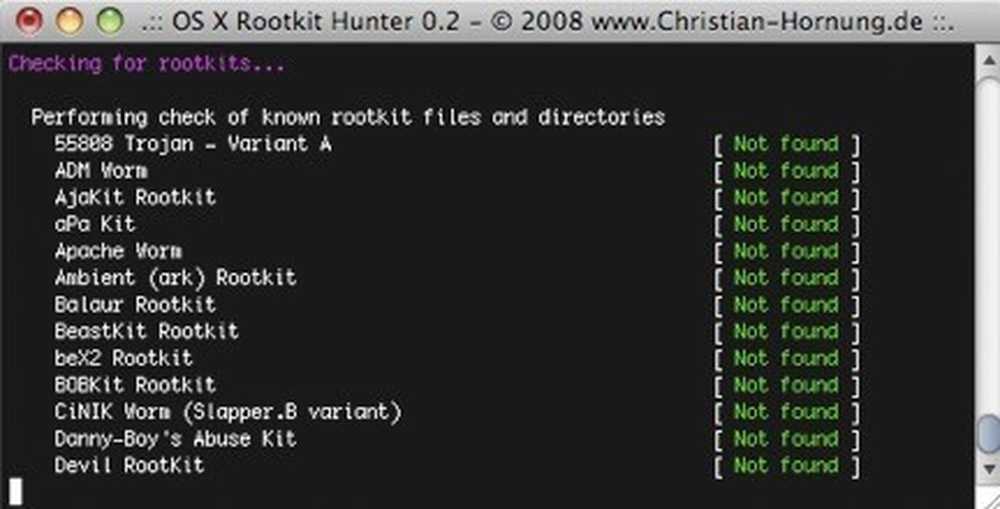

rootkit

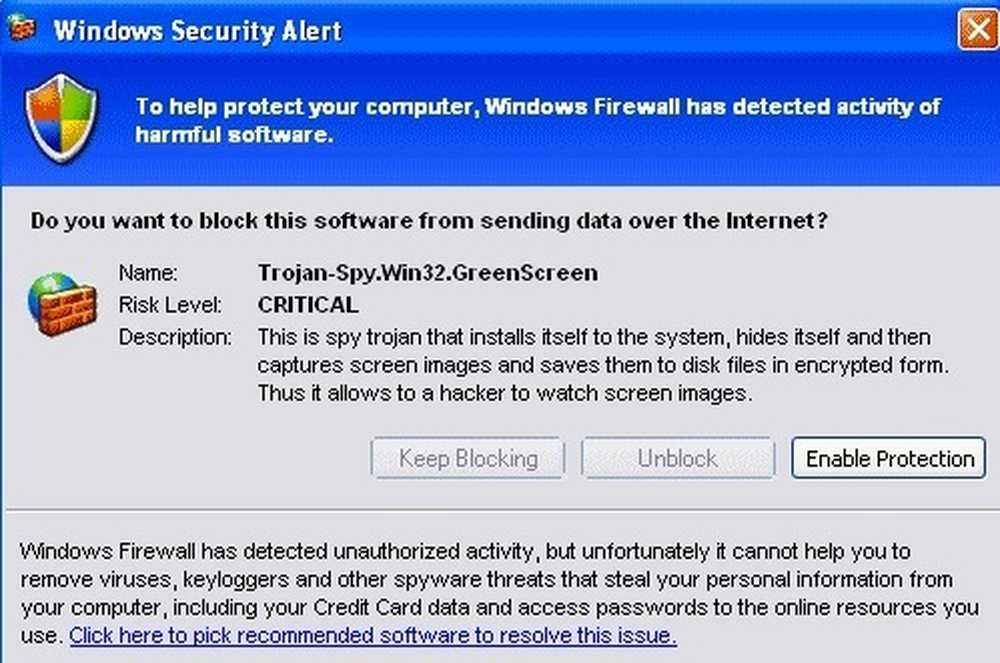

Rootkit on haittaohjelma, jota on erittäin vaikea havaita ja joka yrittää piilottaa itsensä käyttäjältä, käyttöjärjestelmästä ja muista virustorjuntaohjelmista. Ohjelmisto voidaan asentaa mihin tahansa tapaan, mukaan lukien käyttöjärjestelmän haavoittuvuuden hyödyntäminen tai järjestelmänvalvojan pääsy tietokoneeseen.

Kun ohjelma on asennettu ja niin kauan kuin sillä on täysi järjestelmänvalvojan oikeudet, ohjelma siirtyy sitten piilottamaan itsensä ja muuttamaan nykyisin asennettua käyttöjärjestelmää ja ohjelmistoa estääkseen havaitsemisen tulevaisuudessa. Juuripaketit ovat se, mitä kuulet sammuttavat virustorjuntaasi tai asentavat käyttöjärjestelmän ytimen, jolloin ainoa vaihtoehto on joskus asentaa koko käyttöjärjestelmä uudelleen.

Rootkitit voivat sisältää myös hyötykuormaa, jolloin ne piilottavat muita ohjelmia, kuten viruksia ja avainloggereita. Jos haluat päästä eroon rootkitista ilman käyttöjärjestelmän uudelleenasentamista, käyttäjän on ensin käynnistettävä vaihtoehtoinen käyttöjärjestelmä ja yritettävä sitten puhdistaa rootkit tai kopioida vähintään kriittiset tiedot.

Toivottavasti tämä lyhyt katsaus antaa sinulle paremman käsityksen siitä, mitä eri terminologia tarkoittaa ja miten ne liittyvät toisiinsa. Jos sinulla on jotain lisättävää, että jäin väliin, voit lähettää sen kommentteihin. Nauttia!